Olá pessoal, espero que todos estejam bem.

Hoje vou mostrar um pouco de como nós podemos gerenciar um incidente manualmente no portal do Microsoft 365 Defender, neste caso especifico, o incidente que eu simulei foi uma execução de código malicioso, a fim de obter privilegios adminsitrativos através de movimentação lateral.

Então vamos lá.

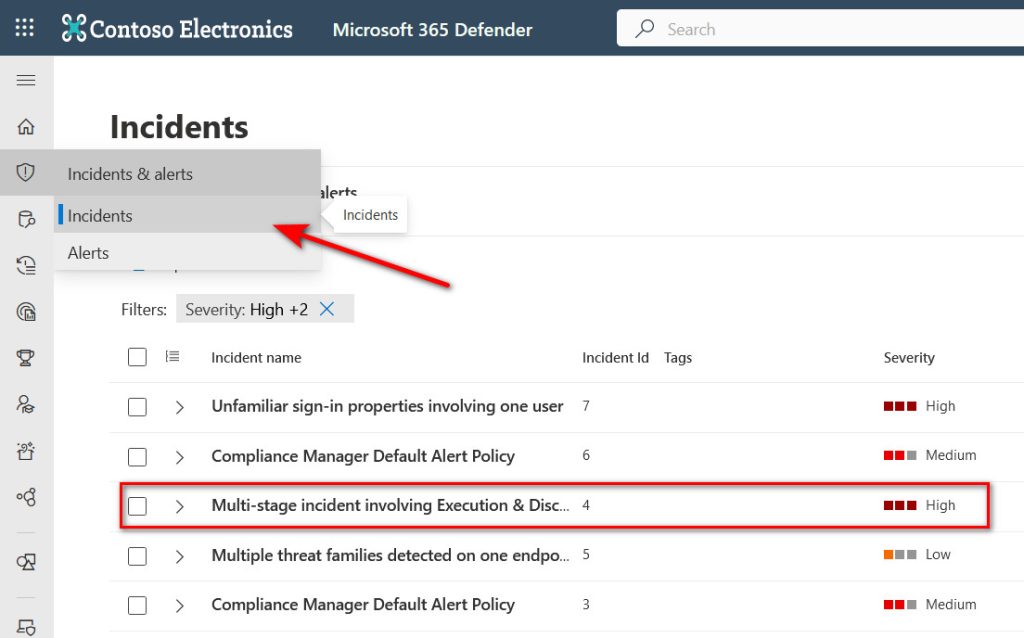

Para chegarmos na pagina de incidentes, vamos via portal do Defender em Incidentes & Alerts > Incidents.

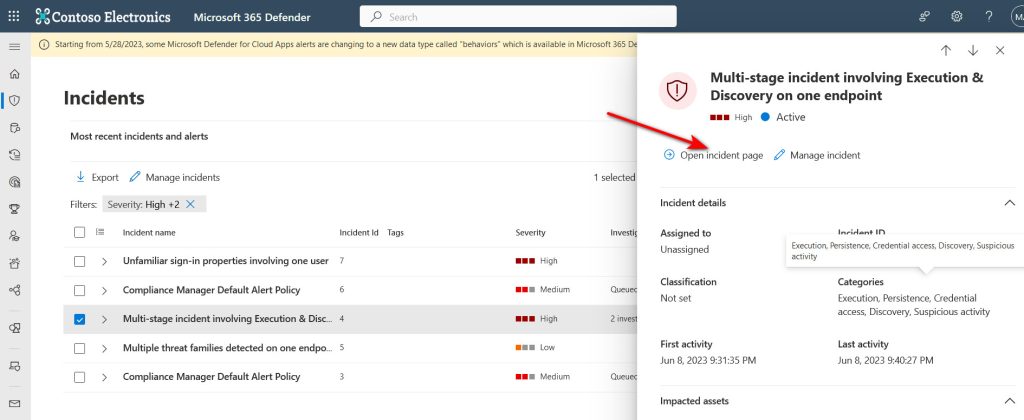

Iremos usar um incidente de criticidade alta, vamos abrir pagina do incidente, como na imagem abaixo.

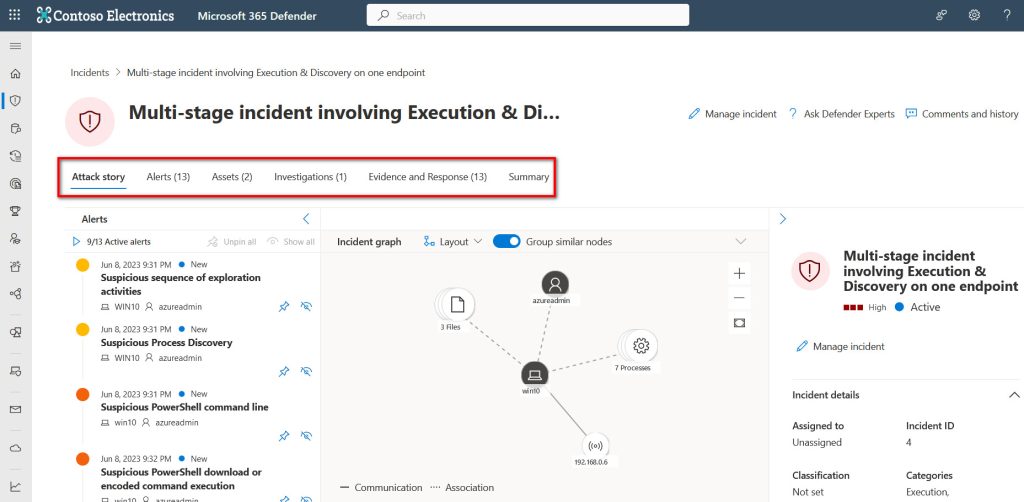

É aqui que começamos a perceber o quão poderosas são as ferramentas de investigação e resposta do Microsoft 365 Defender. Nesta proxima imagem vemos varias opções, onde podemos analisar e descobrir como tudo aconteceu até o bloqueio da ameaça.

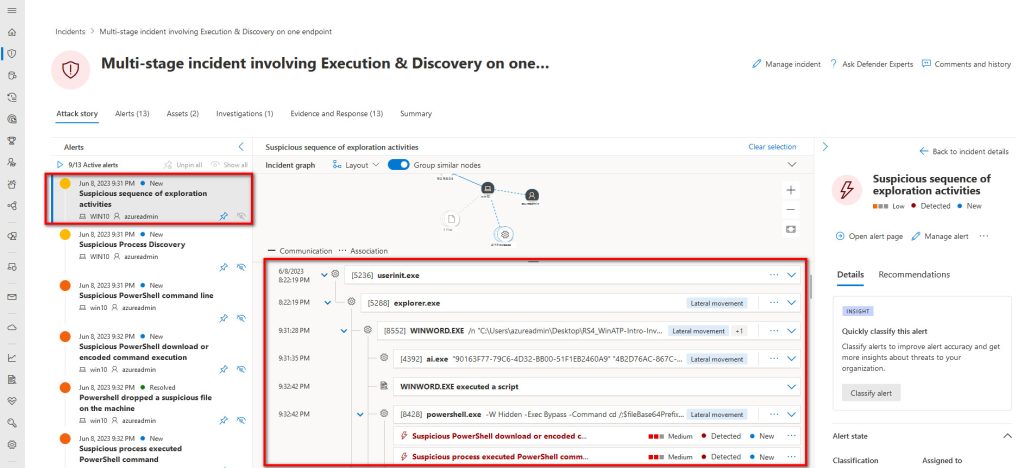

A primeira aba, temos um gráfico que nos mostra a ligação dos ativos com o incidente, todo o histórico do ataque seguindo uma linha do tempo e quais ações o código malicioso fez até ser bloqueado.

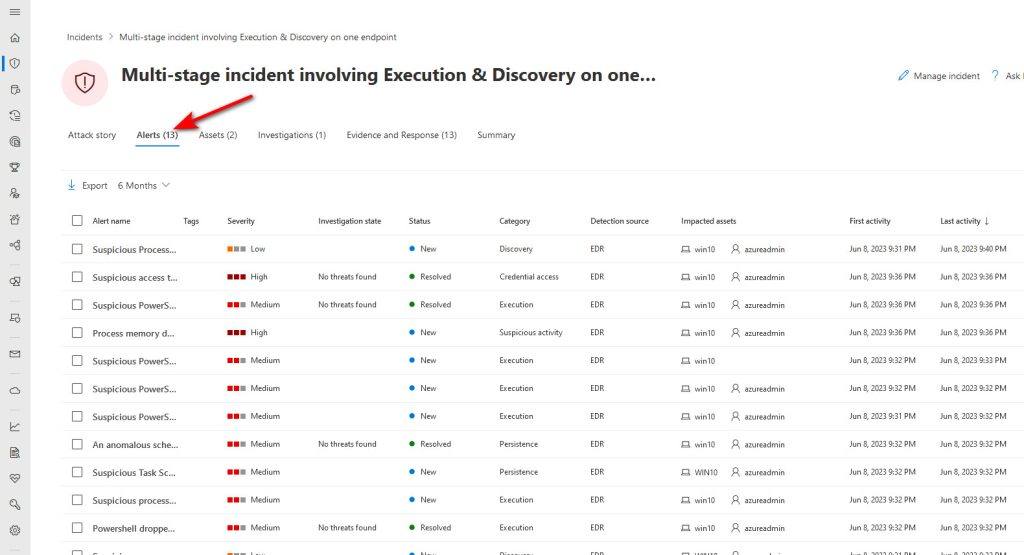

Na aba alertas, ele vai nos mostrar todos os alertas gerados pelo Defender relacionados a este unico incidente, cada um deles mostrando detalhes como severidade, origem da detecção, categoria entre outros. Clicando em cada um, ele nos leva para uma pagina com muitos detelhes que nos ajudam a entender cada um deles.

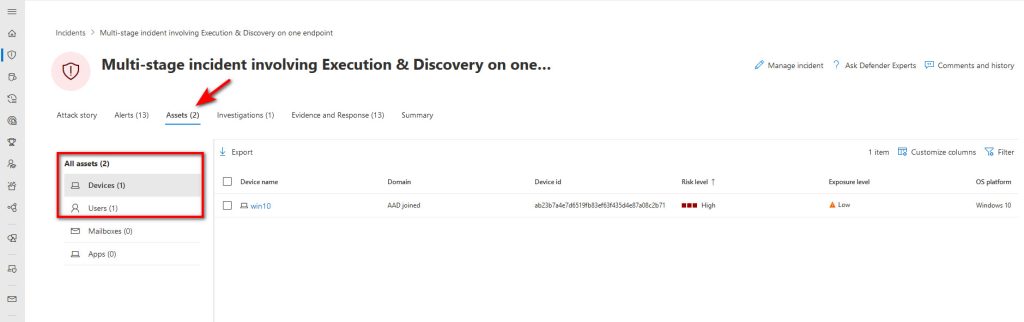

Na proxima aba, são mostrados os ativos afetados por este incidente. O incidente mostra que aqui o usuário executou um arquivo malicioso e o dispositivo que teve o código malicioso executado. Muitas vezes para a visão do usuário ele nem percebeu, pois poderia ser um código malicioso em uma documento do Office ou até em um PDF.

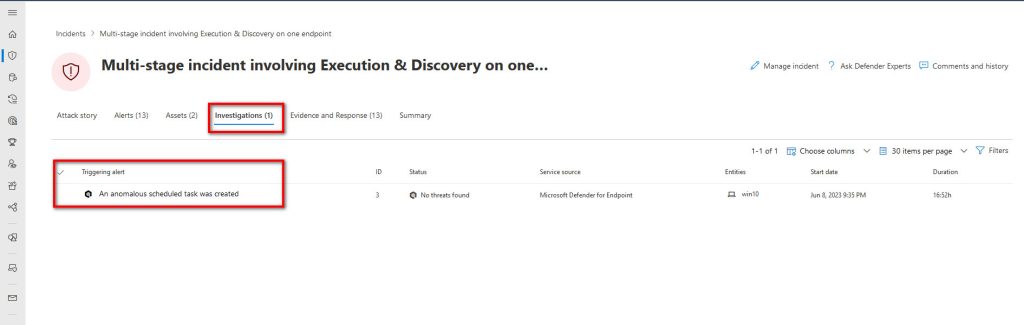

Já a aba investigação, refere-se a investigação automatizada feita pela propria ferramenta do Defender. Nela temos muitas informações importantes sobre como ele tratou o incidente.

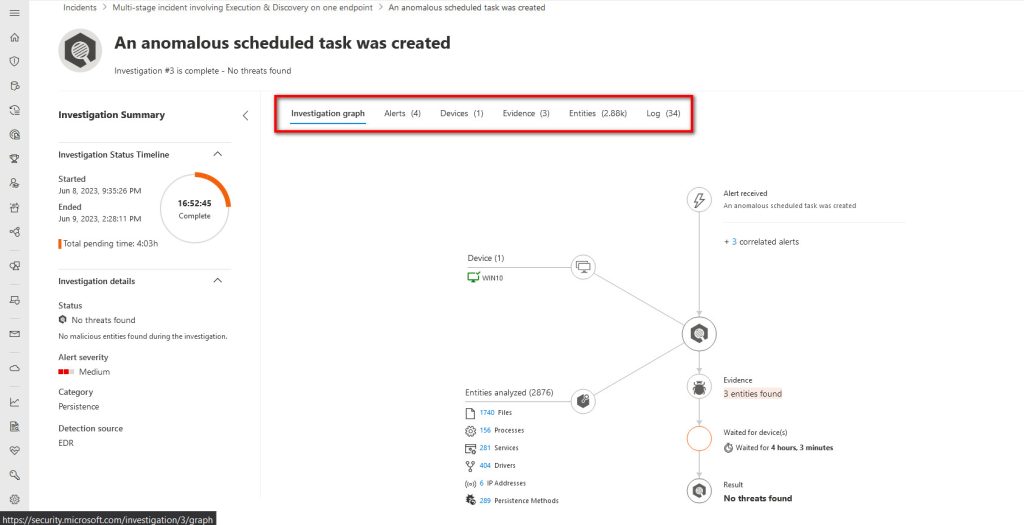

Podemos ver opções iguais as que já passamos aqui, porém aqui ele já nos mostra alguns detalhes mais ricos, evidências, entidades e logs. Aqui temos um gráfico bem legal, com varios detalhes sobre o incidente.

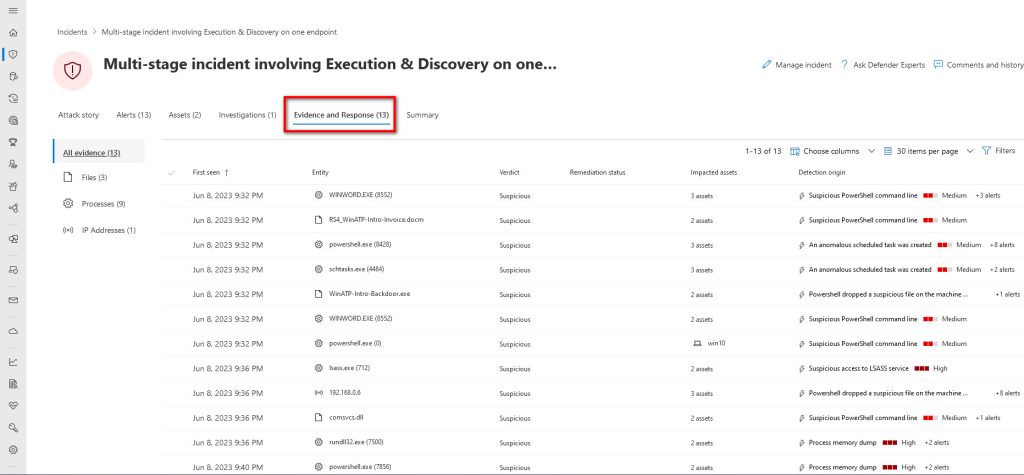

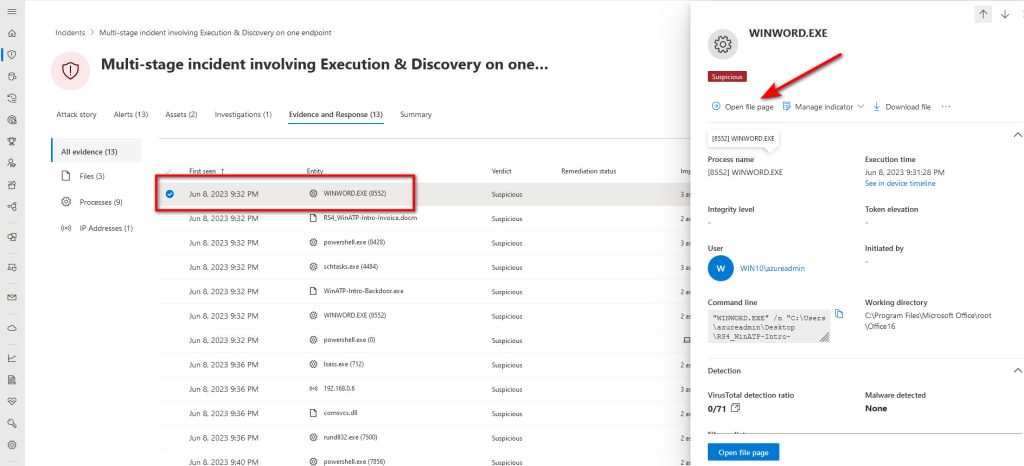

Saindo da investigação automatizada, nos temos a Evidencia e Resposta. Que nos mostra o veredito sobre todos os arquivos, dispositivos e usuarios envolvidos neste incidente. Por exemplo, aqui podemos clicar em cada uma das linhas e abrir uma pagina com detalhes sobre o arquivo malicioso, os processos afetados e as origens.

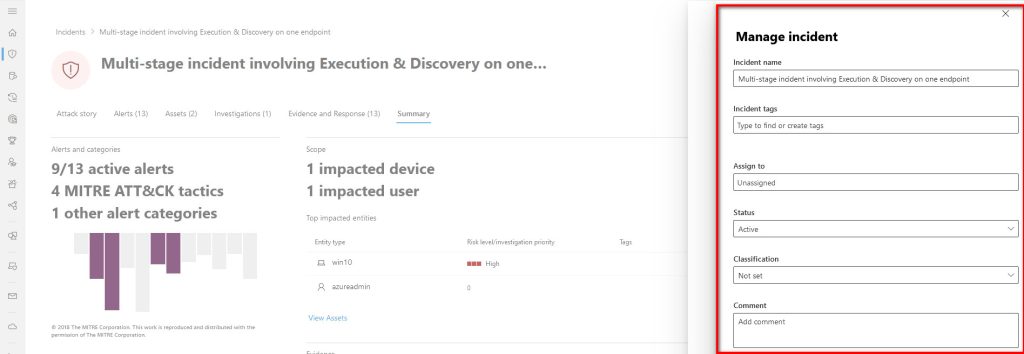

E por fim a aba de resumo, que nos da uma visão resumida do incidente, e o que eu acho bem interessante, é que ele nos mostra como estas ameças estão classificadas segundo o MITRE ATT&CK. Tambem por aqui ou nas outras abas podemos gerenciar o incidente, atribuindo a algum analista, alterando o status, classificando e adicionando comentarios a ele.

Espero que tenham gostado, a idéia aqui era mostrar pra vocês uma visão geral de como podemos tratar incidentes e mostrar que nós temos uma ferramenta espetacular para isso, que é o Microsoft 365 Defender.

Good article and right to the point. I don’t know if this is in fact the best place

to ask but do you people have any ideea where to get some professional writers?

Thanks 🙂 Lista escape roomów

Thanks for your feedback.